各种xss插入姿势

1.0 前言

现在人的脑洞都挺大啊,思维也都挺敏捷哈

事实上,xss的确是一种插入的形式来植入恶意代码,下面我来带大家由浅入深的讲解一下xss攻击(这是一种注入型攻击)

既然你们都喜欢这样,那么我就用思维敏捷点的方式来讲(手动滑稽

2.0 什么是xss攻击

xss是跨站脚本攻击(Cross Site Scriping)

Q:为什么cross不用C来表示呢?

A:因为已经有了css(层叠样式表)

2.1 原理

跨站脚本攻击是攻击者通过有web漏洞的页面中插入恶意js脚本而进行破坏,

从而使其他用户在打开该页面时执行恶意代码,达到攻击者一定目的。

总结:xss攻击使对于用户层面的攻击

3.0 xss的分类

分为:

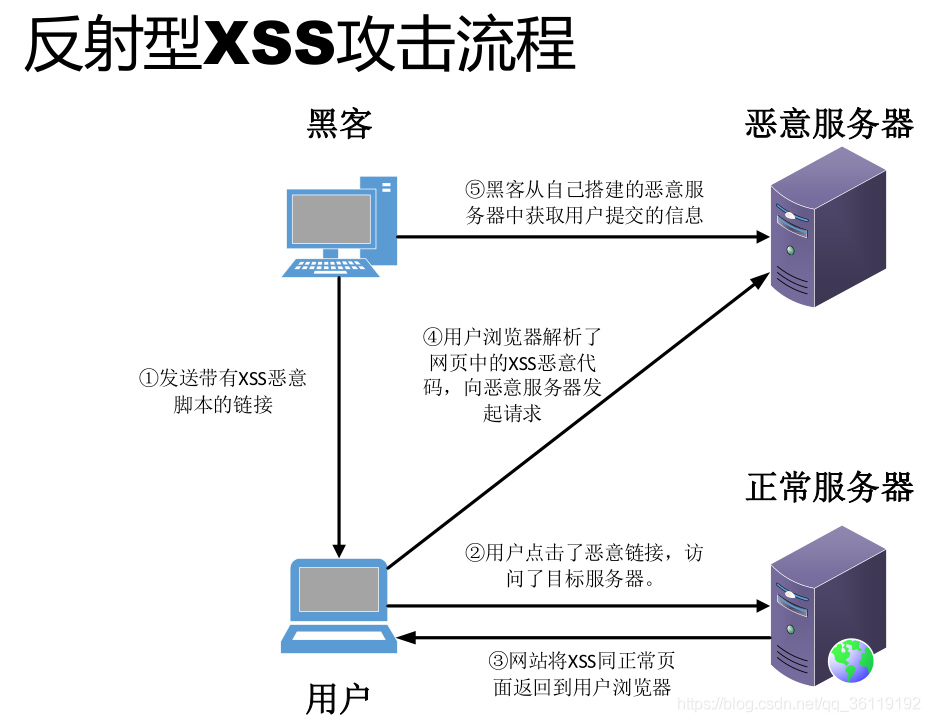

3.1 反射型

解释:并非持久的插入方式,大多数是需要欺骗用户点击链接出发,因此不够深,服务器是没有这串代码的

用处:通常是获取用户cookie信息

姿势:如通过搜索框插入

总结:深度不够,也不持久,仅为一次插入

喂,别想歪了啊

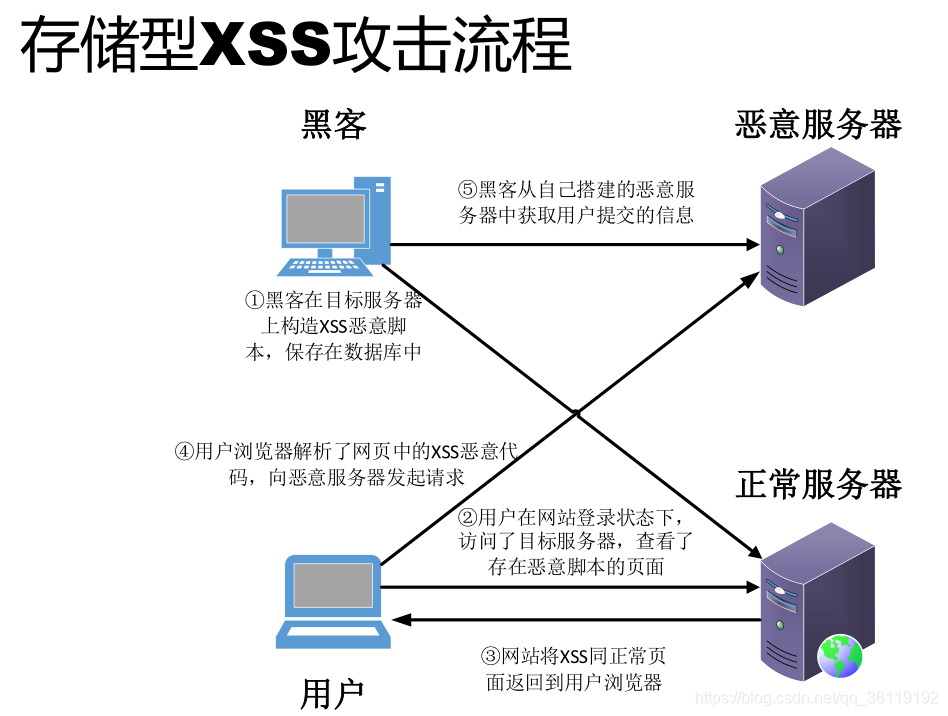

3.2 储存型

这种方式非常持久喔,一般只要网站过滤不严格,那么就可以将其存储进服务器内部,这次深度够了,插起来也很方便,来,上学习资料:

存储型XSS,持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,插入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行。这种XSS比较危险,容易造成蠕虫,盗窃cookie

用处:本领大,主要是能储存,严重威胁web安全

姿势:如通过评论插入

总结:非常深,很持久

3.3 DOM型

这个方式其实挺特殊的啊,这里的DOM指的是前端标签语言HTML中的dom属性,有机会我会来讲解一下。这里我找到了好理解的一段话供大家参考:

不经过后端,DOM-XSS漏洞是基于文档对象模型(Document Objeet Model,DOM)的一种漏洞,DOM-XSS是通过url传入参数去控制触发的,其实也属于反射型XSS。

那么可以激发DOM型xss”欲望“的语句有:

1 | document.referer |

然后客户端页面通过js脚本利用DOM的方法获得URL中参数的值,再通过DOM方法赋值给选择列表,该过程没有经过后端,完全是在前端完成的。所以,我们就可以在我们输入的参数上做手脚了。

用处:类似于反射型xss

姿势:DOM插入

总结:实用的插入方式,但需要一定“欲望”

4.0 常见攻击代码

**注意:以下所有标签的 > 都可以用 // 代替, 例如

4.1 script

1 | <script>alert("hack")</script> #弹出hack |

4.2 svg

1 | <svg onload="alert(1)"> |

4.3 img

1 | <img src=1 οnerrοr=alert("hack")> |

4.4 body

1 | <body οnlοad=alert(1)> |

4.5 video

1 | <video οnlοadstart=alert(1) src="/media/hack-the-planet.mp4" /> |

4.6 style

5.0 插在哪

不管是插什么,肯定要知道插在哪,你说对吧,我找到了一串无序列表给大家:

- 用户输入作为script标签内容

- 用户输入作为HTML注释内容

- 用户输入作为HTML标签的属性名

- 用户输入作为HTML标签的属性值

- 用户输入作为HTML标签的名字

- 直接插入到CSS里

- 最重要的是,千万不要引入任何不可信的第三方JavaScript到页面里!

6.0 进阶插入

1 | #用户输入作为HTML注释内容,导致攻击者可以进行闭合绕过 |

7.0 过滤

这里不多说,看过我之前博客的应该知道:

8.0 绕过

我们知道道高一尺魔高一丈,即使有网站是开了过滤,我们还是有办法绕过这些过滤,这个过程即“绕过”

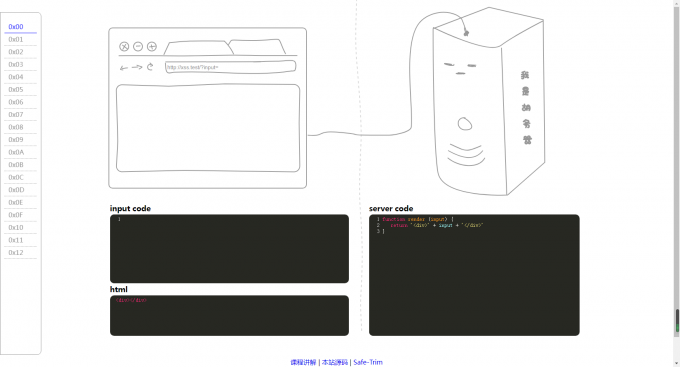

这里只是点一下,重点是姿势和实战(因为我们要紧扣主题),我把一个demo给大家看下就明白了:

1 | //前端 1.html: |

1 | //后端 action4.php: |

再教大家两个小技巧:

1.我们可以通过大小写来绕过:

1 | <scripT>alert('hack')</scripT> |

2.我们可以嵌套:

1 | <scr<script>ipt>alert('hack')</scr</script>ipt> |

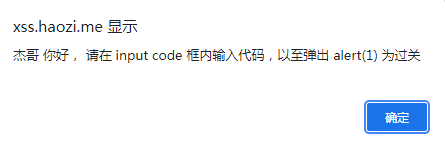

9.0 实战

这里有一个测试平台:

实战过程:

这里只是简单展示了一下xss攻击,如果看不清可以听我说:

这里有一个div标签,我在div嵌套了一个基本姿势:

1 | <script>alert(1)</script> |

记住,如果是数字可以不用加双引号